PROCDOT: أداة تحليل البرامج الضارة المرئية الثورية

ProcDOT هي أداة تفاعلية لتحليل البرامج الضارة تم إنشاؤها بواسطة Christian Wojner، ويتم تقديمها كحل مجاني ومفتوح المصدر . هدفها الرئيسي هو مساعدة محللي البرامج الضارة على فهم وفحص تصرفات البرامج الضارة. يأتي اسم ” ProcDOT ” من اندماج “Process” و”DOT”، والذي يشير إلى استخدام تنسيق Graphviz DOT لإنشاء تمثيلات مرئية.

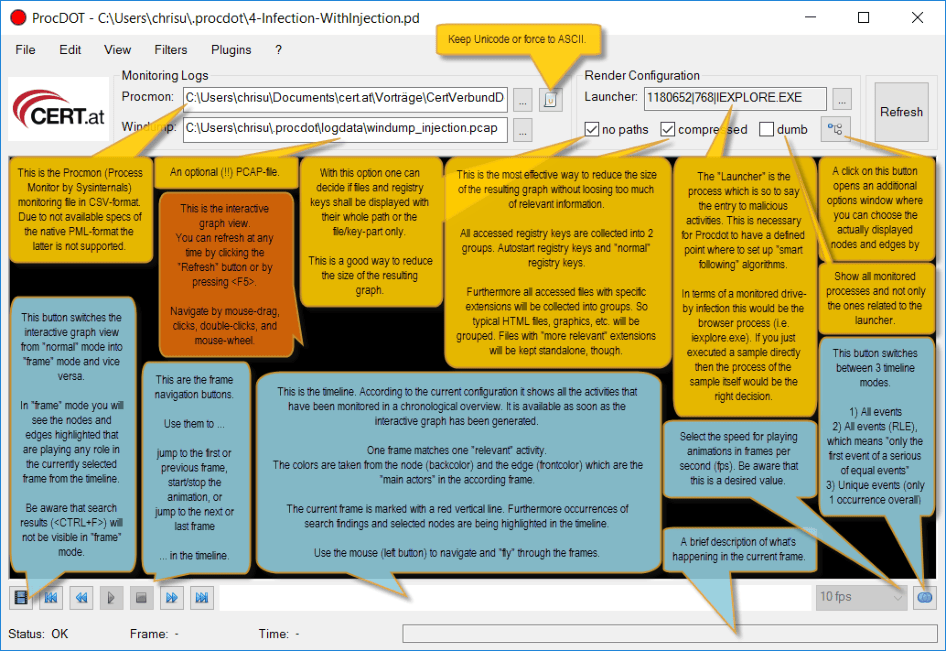

بفضل واجهته سهلة الاستخدام، يسمح ProcDOT للمحللين بتصور وتفسير التفاعلات بين العمليات المختلفة والملفات وإدخالات التسجيل بشكل فعال، مما يوفر معلومات قيمة حول سلوك البرامج الضارة. بالإضافة إلى ذلك، توفر الأداة ميزات مثل الجدول الزمني التفاعلي، واستخراج السلاسل والملفات، وتصور الواردات والصادرات، وكلها تساهم في عملية تحليل كاملة وديناميكية.

مميزات بروكدوت

الملامح الرئيسية لبروكدوت يشمل:

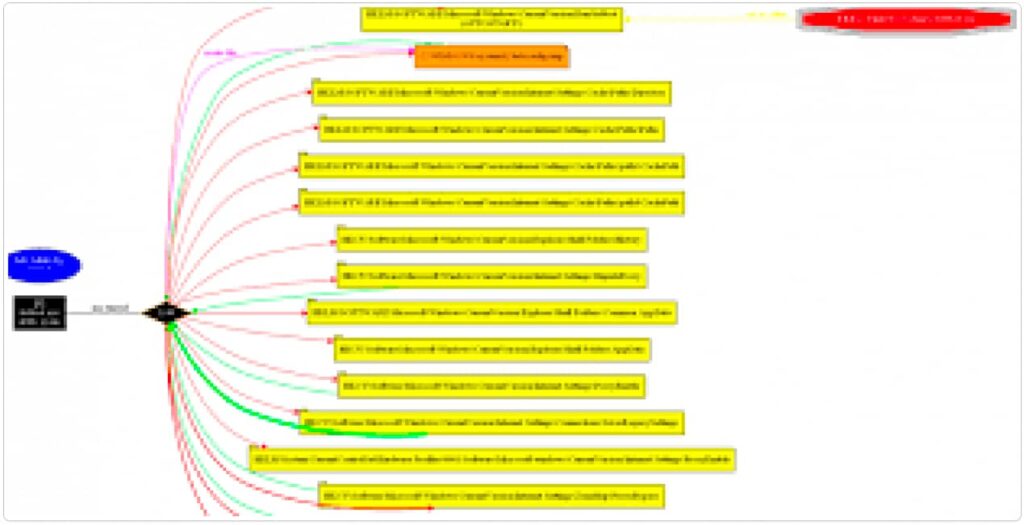

- يسهل ProcDOT التصور التفاعلي للعملية ، مما يسمح للمحللين باستكشاف سلوك البرامج الضارة من خلال تنسيق الرسم البياني. يسلط هذا التمثيل المرئي الضوء على التفاعلات بين العمليات والملفات وإدخالات التسجيل، مما يحسن فهم إجراءات البرامج الضارة.

- يتم توفير جدول زمني تفاعلي وديناميكي يوضح تسلسل الأحداث والإجراءات التي تقوم بها البرامج الضارة أثناء تنفيذها. لكن يمكن للمحللين تتبع سلوك البرامج الضارة مع مرور الوقت دون عناء.

- يمكن للمحللين استخراج السلاسل والملفات من عينة البرامج الضارة باستخدام ProcDOT. توفر هذه الميزة القيمة معلومات إضافية حول الأهداف والإمكانيات المحتملة للبرامج الضارة.

- يعرض ProcDOT الوظائف المستوردة والمصدرة للبرامج الضارة التي تم تحليلها ، مما يساعد المحللين على تحديد التبعيات والوظائف المحتملة.

- من خلال تبسيط عملية التحليل، لكن يقدم ProcDOT مجموعة متنوعة من المرشحات المدمجة التي تسمح للمحللين بالتركيز على أحداث أو أنشطة محددة محل اهتمام، مما يضمن اكتشاف التفاصيل المهمة.

- من خلال دمج قوائم السياق للكائنات الرسومية، لكن يوفر ProcDOT للمحللين إمكانية الوصول السريع إلى معلومات إضافية وخيارات التحليل، مما يحسن كفاءة تحقيقاتهم.

بفضل هذه الميزات القوية المتاحة لك، تمكننا ProcDOT من إجراء تحقيقات شاملة وتصور سلوك البرامج الضارة المعقدة بشكل فعال والحصول على رؤى قيمة حول التهديدات التي تم العثور عليها.

دليل التثبيت

دعونا نصبح عمليين. قبل أن نبدأ رحلتنا التفاعلية، تأكد من تنزيل الأداة من الرابط المقدم بناءً على النظام الأساسي الخاص بك، مثل ويندوز أو لينكس.

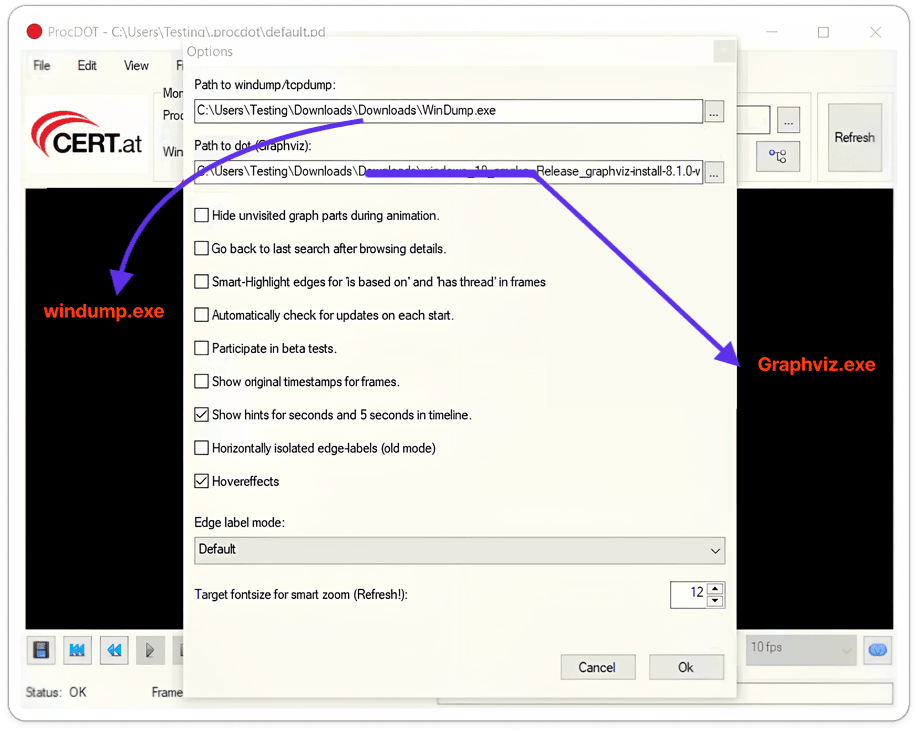

بمجرد التثبيت، يلزم التكوين المناسب للبرامج الإضافية لكي يعمل ProcDOT بشكل صحيح. يتضمن ذلك تثبيت Graphviz-Suite والملفات التنفيذية Windump/Tcpdump.

- جناح جراففيز: Windows وLinux (استخدم مدير الحزم للتثبيت –

apt-get install graphviz). - ويندومب/تكبدمب: Windows وLinux (استخدم مدير الحزم للتثبيت –

apt-get install tcpdump).

Edit> Options> ابحث عن المسار لاستيراد Windump وGraphviz

كيف يعمل؟

ProcDOT هي أداة تعمل على تحليل كيفية عمل البرامج على أجهزة الكمبيوتر التي تعمل بنظام Windows . قم بإنشاء رسوم بيانية وجداول زمنية لإظهار كيفية ارتباط البرامج وماذا تفعل. وهذا يساعد المحققين على العثور على أنشطة غير عادية أو خطيرة. ويمكنهم أيضًا التركيز على برامج محددة ومشاركة نتائجهم مع الآخرين.

مميزات بروكدوت

دعونا نتعمق ونستكشف قدراته!

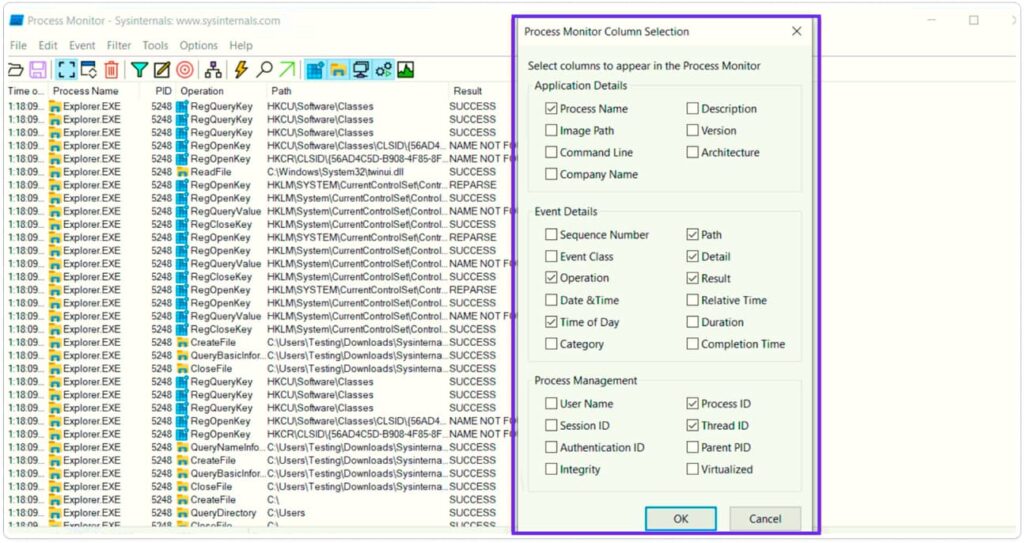

قبل تشغيل أي عينات من البرامج الضارة، للتأكد من أن ProcDOT يعمل بشكل صحيح، افتح Procmon (مراقبة العمليات) وقم بإجراء بعض التعديلات على تكوينه.

Desmarcar >

Show Resolved Network Addresses (Options)

Enable Advanced Output

Sequence Number

Marcar >

Process ID

Thread ID

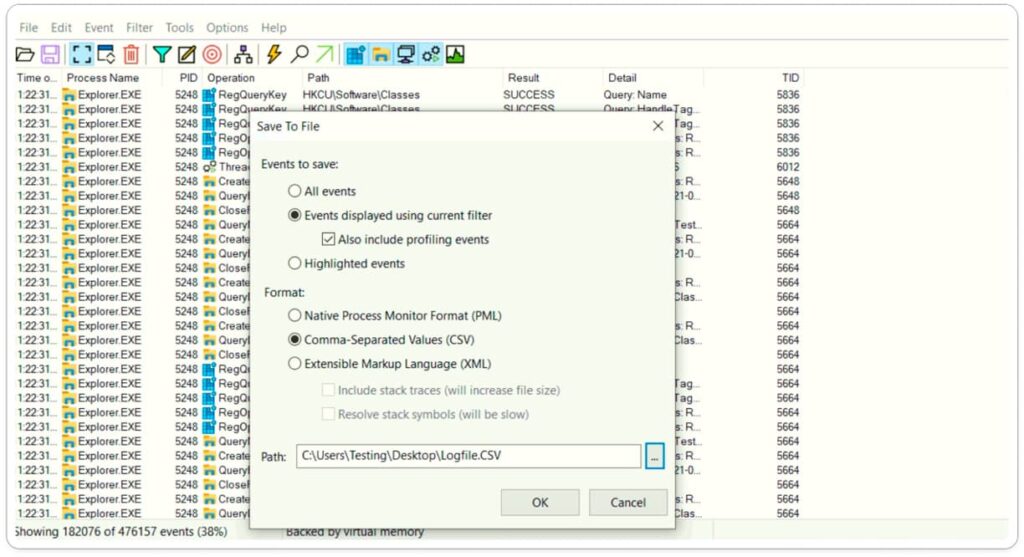

بعد ذلك، افتح Procmon (مراقبة العمليات) وWireshark في نوافذ منفصلة. لكن بمجرد تكوين كليهما، قم بتشغيل نموذج البرامج الضارة واحفظ البيانات التي تم التقاطها بتنسيقات Procmon (.CSV) و Wireshark (.TXT) .

فيما يلي بعض لقطات الشاشة لإرشادك خلال العملية، ومن السهل متابعتها.

File> حفظ > Format(.CSV)

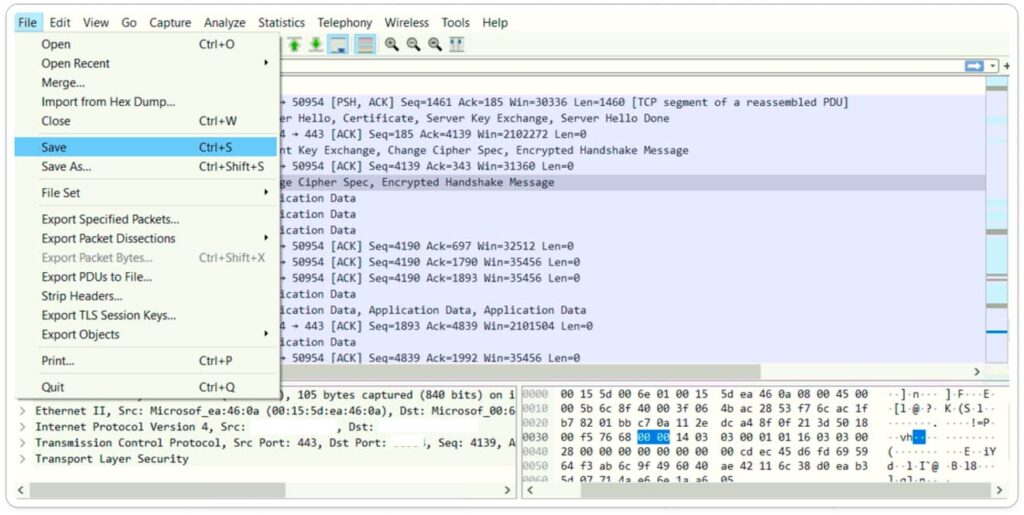

Wireshark (التقاط الحزم)

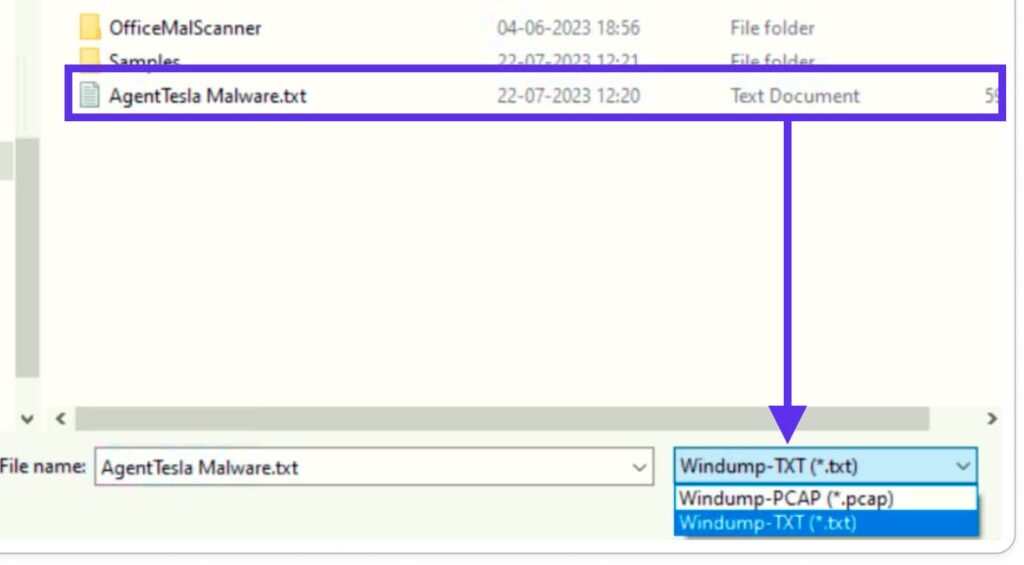

File> Save> التنسيق (.TXT) بدلاً من.pcap

في Render Configuration، لكن بعد تشغيل العينة، انقر فوق Refreshالزر ” “، وفي بضع ثوانٍ، لكن سيتم عرض الرسم البياني.